LDAP (Lightweight Directory Access Protocol) adalah protokol yang digunakan untuk mengelola dan mengakses informasi dalam direktori. Bayangkan sebuah buku alamat elektronik raksasa yang menyimpan data pengguna, komputer, dan sumber daya lainnya dalam sebuah jaringan. LDAP berperan sebagai penunjuk jalan yang membantu Anda menemukan informasi dengan cepat dan mudah.

LDAP banyak digunakan dalam berbagai sistem, mulai dari otentikasi pengguna di perusahaan besar hingga manajemen perangkat di jaringan komputer. Protokol ini menawarkan berbagai keuntungan, seperti keamanan yang tinggi, manajemen pengguna yang terpusat, dan akses informasi yang efisien.

Pengertian LDAP

LDAP (Lightweight Directory Access Protocol) merupakan protokol jaringan yang digunakan untuk mengakses dan mengelola informasi dalam suatu direktori. Bayangkan direktori ini sebagai database terpusat yang menyimpan data tentang pengguna, komputer, printer, dan berbagai objek lainnya dalam suatu jaringan.

LDAP memungkinkan aplikasi dan sistem untuk berkomunikasi dan bertukar informasi dengan direktori ini dengan cara yang terstruktur dan efisien. Protokol ini menggunakan bahasa yang sederhana dan mudah dipahami oleh berbagai platform dan sistem operasi.

Contoh Penggunaan LDAP

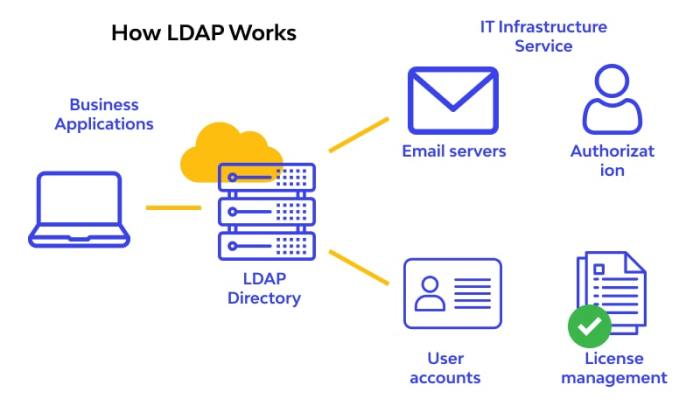

LDAP banyak digunakan dalam berbagai aplikasi dan sistem, beberapa contohnya:

- Autentikasi Pengguna: LDAP membantu dalam memverifikasi identitas pengguna saat mereka login ke sistem. Data seperti nama pengguna, kata sandi, dan informasi terkait lainnya disimpan dalam direktori LDAP.

- Manajemen Akses: LDAP mengatur hak akses pengguna terhadap sumber daya jaringan seperti file, printer, dan aplikasi. Dengan LDAP, administrator dapat menetapkan izin dan batasan akses yang sesuai untuk setiap pengguna.

- Sistem Informasi Perusahaan: LDAP membantu perusahaan untuk mengelola informasi karyawan, departemen, dan struktur organisasi. Data seperti nama, alamat, nomor telepon, dan jabatan dapat disimpan dan diakses melalui direktori LDAP.

- Layanan Email: LDAP digunakan dalam server email untuk mengelola daftar kontak, grup, dan informasi lainnya. Dengan LDAP, server email dapat mengakses dan mengelola data kontak secara terpusat.

Ilustrasi Sederhana Cara Kerja LDAP

Bayangkan sebuah sekolah dengan database siswa yang menyimpan data seperti nama, kelas, dan nomor induk siswa. LDAP berperan sebagai jembatan yang menghubungkan aplikasi seperti sistem informasi sekolah dengan database siswa ini. Aplikasi dapat meminta informasi siswa tertentu dari database melalui LDAP, dan LDAP akan mengirimkan data yang diminta.

Contohnya, ketika seorang guru ingin melihat daftar siswa di kelasnya, aplikasi sistem informasi sekolah akan mengirimkan permintaan ke LDAP. LDAP akan mencari data siswa yang sesuai dengan kelas tersebut dalam database dan mengirimkan hasilnya kembali ke aplikasi. Dengan demikian, aplikasi dapat menampilkan daftar siswa kepada guru.

Keuntungan Menggunakan LDAP

LDAP (Lightweight Directory Access Protocol) adalah protokol yang digunakan untuk mengakses dan mengelola informasi dalam direktori. Dalam konteks keamanan siber, LDAP banyak digunakan untuk otentikasi dan otorisasi pengguna, memberikan solusi terpusat dan efisien untuk mengelola akses ke sumber daya jaringan.

Perbandingan Keuntungan dan Kerugian LDAP

Berikut tabel yang membandingkan keuntungan dan kerugian menggunakan LDAP dengan metode otentikasi lainnya, seperti otentikasi lokal dan otentikasi berbasis file:

| Fitur | LDAP | Otentikasi Lokal | Otentikasi Berbasis File |

|---|---|---|---|

| Keamanan | Tinggi, dengan enkripsi dan kontrol akses yang terpusat | Sedang, bergantung pada konfigurasi sistem | Rendah, rentan terhadap serangan brute-force |

| Skalabilitas | Tinggi, dapat menampung banyak pengguna dan sumber daya | Rendah, terbatas pada satu server atau perangkat | Rendah, sulit untuk dikelola dalam skala besar |

| Efisiensi | Tinggi, dengan manajemen akun terpusat dan otomatis | Sedang, memerlukan konfigurasi manual pada setiap perangkat | Rendah, memerlukan pengelolaan manual dan berulang |

| Biaya | Tinggi, memerlukan infrastruktur khusus dan perangkat lunak | Rendah, tersedia secara default pada sebagian besar sistem operasi | Rendah, tidak memerlukan investasi tambahan |

Meningkatkan Keamanan dan Efisiensi

LDAP meningkatkan keamanan dan efisiensi dalam manajemen akun dengan beberapa cara:

- Otentikasi Terpusat: LDAP menyediakan satu titik kontrol untuk semua informasi pengguna, sehingga mempermudah manajemen dan audit.

- Enkripsi: LDAP menggunakan protokol SSL/TLS untuk mengenkripsi semua komunikasi antara klien dan server, melindungi informasi sensitif dari akses yang tidak sah.

- Kontrol Akses: LDAP memungkinkan administrator untuk mengatur hak akses yang ketat untuk setiap pengguna, memastikan bahwa hanya pengguna yang berwenang yang dapat mengakses sumber daya tertentu.

- Manajemen Akun Otomatis: LDAP memungkinkan administrator untuk secara otomatis membuat, memodifikasi, dan menghapus akun pengguna, mengurangi kesalahan manual dan meningkatkan efisiensi.

Skenario Efektif

LDAP memberikan solusi yang efektif untuk masalah otentikasi dan otorisasi dalam berbagai skenario, seperti:

- Organisasi Besar: LDAP memungkinkan organisasi besar untuk mengelola ribuan pengguna dan sumber daya dengan mudah dan aman.

- Sistem Multi-Platform: LDAP dapat digunakan untuk mengotentikasi pengguna pada berbagai platform, seperti Windows, Linux, dan macOS.

- Akses Jarak Jauh: LDAP memungkinkan pengguna untuk mengakses sumber daya jaringan dari lokasi mana pun, dengan keamanan yang terjamin.

- Integrasi Aplikasi: LDAP dapat diintegrasikan dengan berbagai aplikasi, seperti server email, server web, dan aplikasi bisnis, untuk menyediakan otentikasi terpusat.

Arsitektur LDAP

LDAP (Lightweight Directory Access Protocol) adalah protokol yang digunakan untuk mengakses dan memanipulasi informasi dalam direktori. Arsitektur LDAP dirancang untuk memberikan cara yang efisien dan terstandarisasi untuk menyimpan dan mengambil data, seperti informasi pengguna, grup, dan perangkat. Arsitektur LDAP terdiri dari server, klien, dan direktori.

Server LDAP

Server LDAP adalah komponen inti dari sistem LDAP. Server LDAP bertanggung jawab untuk menyimpan dan mengelola data dalam direktori. Server LDAP menerima permintaan dari klien dan memproses permintaan tersebut, mengembalikan hasil ke klien. Server LDAP biasanya berjalan pada sistem operasi seperti Linux, Windows, atau Unix.

Klien LDAP

Klien LDAP adalah program atau aplikasi yang digunakan untuk berinteraksi dengan server LDAP. Klien LDAP mengirimkan permintaan ke server LDAP dan menerima tanggapan dari server. Klien LDAP dapat berupa aplikasi web, aplikasi desktop, atau bahkan skrip yang ditulis dalam bahasa pemrograman seperti Python atau Java.

Direktori LDAP

Direktori LDAP adalah database terstruktur yang menyimpan informasi tentang objek. Objek dalam direktori LDAP dapat berupa pengguna, grup, perangkat, atau objek lainnya. Setiap objek dalam direktori LDAP memiliki atribut yang terkait dengannya. Atribut ini berisi informasi tentang objek tersebut. Misalnya, objek pengguna mungkin memiliki atribut seperti nama, alamat email, dan kata sandi.

Komponen Utama dalam Otentikasi LDAP

Otentikasi LDAP adalah proses memverifikasi identitas pengguna. Proses ini melibatkan beberapa komponen utama, yaitu:

- Klien LDAP: Klien LDAP mengirimkan permintaan otentikasi ke server LDAP.

- Server LDAP: Server LDAP menerima permintaan otentikasi dan memverifikasi kredensial pengguna terhadap data yang disimpan dalam direktori.

- Direktori LDAP: Direktori LDAP menyimpan informasi tentang pengguna, termasuk nama pengguna dan kata sandi.

- Protokol LDAP: Protokol LDAP digunakan untuk berkomunikasi antara klien dan server LDAP.

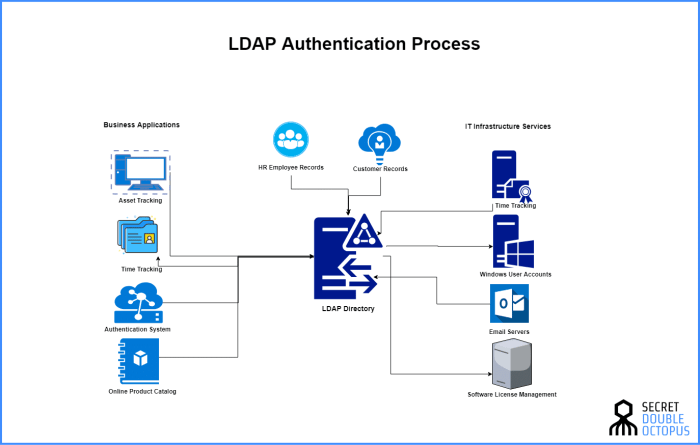

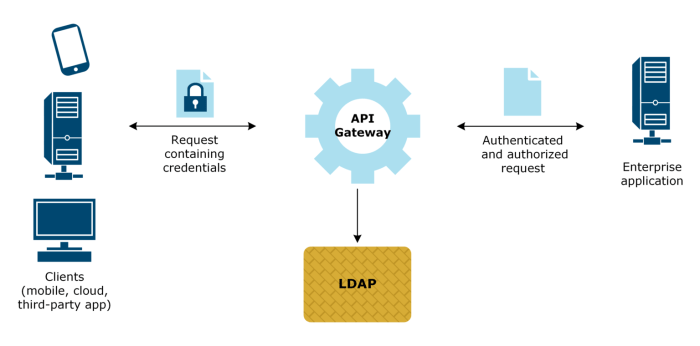

Diagram Alur Informasi dalam Sistem LDAP

Diagram sederhana di bawah ini menunjukkan alur informasi dalam sistem LDAP:

[Diagram Sederhana]

Diagram ini menunjukkan bahwa klien LDAP mengirimkan permintaan otentikasi ke server LDAP. Server LDAP kemudian memverifikasi kredensial pengguna terhadap data yang disimpan dalam direktori LDAP. Jika kredensial valid, server LDAP mengembalikan respons sukses ke klien. Jika tidak, server LDAP mengembalikan respons gagal ke klien.

Cara Kerja LDAP

LDAP (Lightweight Directory Access Protocol) merupakan protokol yang memungkinkan aplikasi untuk mengakses dan mengelola informasi dalam direktori. Direktori sendiri merupakan database terstruktur yang menyimpan informasi tentang pengguna, komputer, perangkat, dan sumber daya lainnya dalam jaringan. LDAP bekerja dengan cara menyediakan interface yang terstandarisasi untuk berkomunikasi dengan direktori, sehingga aplikasi dapat mengakses dan mengelola informasi ini dengan mudah.

Otentikasi LDAP

Otentikasi LDAP adalah proses yang digunakan untuk memverifikasi identitas pengguna sebelum memberikan akses ke sumber daya jaringan. Proses ini melibatkan pertukaran informasi antara klien (misalnya, browser web) dan server LDAP. Berikut langkah-langkah otentikasi LDAP:

- Klien mengirimkan permintaan otentikasi ke server LDAP, yang berisi nama pengguna dan kata sandi.

- Server LDAP memverifikasi nama pengguna dan kata sandi dengan data yang tersimpan dalam direktori.

- Jika nama pengguna dan kata sandi cocok, server LDAP mengirimkan token otentikasi ke klien.

- Klien menggunakan token otentikasi untuk mengakses sumber daya jaringan yang diizinkan.

Pencarian dan Pengambilan Data LDAP

LDAP memungkinkan aplikasi untuk melakukan pencarian dan pengambilan data dari direktori. Pencarian dilakukan dengan menggunakan filter yang menentukan kriteria data yang ingin ditemukan. Misalnya, untuk menemukan semua pengguna dengan nama depan “John”, filter yang digunakan adalah “(givenName=John)”.

Setelah filter ditentukan, server LDAP akan mencari direktori untuk data yang sesuai. Hasil pencarian kemudian dikembalikan ke klien dalam format yang terstruktur. Data yang diambil dapat digunakan untuk berbagai keperluan, seperti menampilkan informasi pengguna, mengelola akses ke sumber daya, dan melacak perubahan dalam direktori.

Otorisasi Akses LDAP

LDAP juga berperan penting dalam mengelola otorisasi akses ke sumber daya jaringan. Otorisasi menentukan siapa yang dapat mengakses sumber daya tertentu dan jenis akses yang mereka miliki. Misalnya, LDAP dapat digunakan untuk menentukan bahwa pengguna tertentu dapat membaca dan menulis data dalam direktori, sementara pengguna lain hanya dapat membaca data.

Otorisasi LDAP biasanya diimplementasikan menggunakan konsep grup dan peran. Grup adalah kumpulan pengguna yang memiliki hak akses yang sama ke sumber daya. Peran adalah set hak akses yang terkait dengan grup tertentu. Dengan menggunakan grup dan peran, administrator dapat dengan mudah mengelola otorisasi akses untuk sejumlah besar pengguna dan sumber daya.

Contoh: Bayangkan sebuah perusahaan yang memiliki sistem direktori LDAP untuk mengelola akses ke aplikasi internal. Perusahaan memiliki dua grup: “Manajer” dan “Karyawan”. Grup “Manajer” memiliki akses penuh ke semua aplikasi, sedangkan grup “Karyawan” hanya memiliki akses ke aplikasi yang terkait dengan pekerjaan mereka. Ketika seorang karyawan baru bergabung dengan perusahaan, administrator menambahkannya ke grup “Karyawan” dalam direktori LDAP. Dengan demikian, karyawan baru tersebut akan memiliki akses ke aplikasi yang diizinkan untuk grup “Karyawan”.

Penerapan LDAP dalam Praktik

LDAP (Lightweight Directory Access Protocol) telah menjadi standar de facto untuk mengelola informasi tentang pengguna, perangkat, dan sumber daya jaringan. Kemampuannya untuk menyimpan, mengatur, dan mengakses informasi secara terpusat membuatnya menjadi solusi ideal untuk berbagai keperluan di lingkungan enterprise. Berikut adalah beberapa contoh konkret penerapan LDAP dalam praktik:

Otentikasi Jaringan

LDAP memainkan peran penting dalam otentikasi jaringan dengan memvalidasi identitas pengguna sebelum mengizinkan akses ke sumber daya jaringan. Ketika pengguna mencoba masuk ke jaringan, server LDAP memverifikasi kredensial mereka (nama pengguna dan kata sandi) terhadap database LDAP. Jika kredensial cocok, server LDAP memberikan izin akses ke sumber daya yang sesuai. Misalnya, dalam sebuah perusahaan dengan ratusan karyawan, LDAP dapat digunakan untuk mengelola akun pengguna, mengatur izin akses ke folder jaringan, dan melacak informasi login.

Integrasi dengan Aplikasi Web

LDAP dapat diintegrasikan dengan aplikasi web untuk menyediakan manajemen pengguna yang terpusat dan aman. Aplikasi web dapat menggunakan LDAP untuk mengelola akun pengguna, otentikasi, dan otorisasi. Ini memungkinkan administrator untuk mengatur hak akses pengguna ke berbagai fitur dan fungsi aplikasi, tanpa harus mengelola database pengguna secara terpisah untuk setiap aplikasi. Misalnya, sebuah platform e-commerce dapat menggunakan LDAP untuk mengelola akun pelanggan, mengatur izin akses ke area admin, dan melacak riwayat pembelian.

Skenario Penerapan LDAP di Lingkungan Enterprise

- Manajemen Akses dan Otorisasi: LDAP memungkinkan administrator untuk mengatur izin akses yang rumit untuk berbagai sumber daya, seperti file, printer, dan aplikasi. Hal ini memastikan bahwa hanya pengguna yang berwenang yang dapat mengakses informasi atau menjalankan tugas tertentu.

- Manajemen Perangkat: LDAP dapat digunakan untuk melacak inventaris perangkat jaringan, seperti komputer, server, dan printer. Informasi seperti alamat IP, nama perangkat, dan spesifikasi teknis dapat disimpan dalam database LDAP, sehingga mudah diakses dan dikelola.

- Sinkronisasi Direktori: LDAP dapat digunakan untuk menyinkronkan informasi direktori antara berbagai sistem. Misalnya, informasi pengguna dapat disinkronkan antara server LDAP dan sistem sumber daya manusia, sehingga data tetap konsisten dan terkini.

- Integrasi dengan Layanan Cloud: LDAP dapat diintegrasikan dengan layanan cloud, seperti Microsoft Azure dan Google Cloud Platform, untuk menyediakan manajemen pengguna dan otentikasi yang terpusat.

Standar dan Protokol LDAP

LDAP (Lightweight Directory Access Protocol) merupakan protokol jaringan yang memungkinkan aplikasi untuk mengakses dan memanipulasi data dalam direktori. Protokol ini didesain untuk mengelola informasi yang terstruktur, seperti informasi pengguna, komputer, dan sumber daya jaringan lainnya. LDAP menyediakan cara yang terstandarisasi untuk mengakses dan mengelola data ini, sehingga dapat digunakan secara luas di berbagai platform dan aplikasi.

Standar dan Protokol LDAP

LDAP didasarkan pada beberapa standar dan protokol yang terkait, termasuk:

- X.500: Standar ISO untuk direktori layanan, yang menyediakan kerangka kerja untuk mengorganisir dan mengakses informasi. LDAP dibangun di atas X.500, tetapi dirancang untuk menjadi lebih ringan dan lebih mudah diimplementasikan.

- RFC 2251: Spesifikasi inti untuk LDAPv3, versi terbaru dari protokol LDAP.

- RFC 4511: Spesifikasi untuk LDAP over SSL/TLS, yang menyediakan keamanan tambahan untuk komunikasi LDAP.

- RFC 4512: Spesifikasi untuk LDAP over STARTTLS, yang memungkinkan untuk memulai sesi LDAP yang aman setelah koneksi awal yang tidak aman.

Versi LDAP

Ada beberapa versi LDAP yang telah dirilis, dengan versi terbaru adalah LDAPv3. Berikut adalah beberapa versi utama LDAP dan perbedaannya:

- LDAPv1: Versi awal dari LDAP, yang kurang canggih dan memiliki beberapa keterbatasan.

- LDAPv2: Versi yang ditingkatkan dari LDAPv1, yang menambahkan fitur-fitur baru dan memperbaiki beberapa kekurangan.

- LDAPv3: Versi terbaru dari LDAP, yang merupakan standar yang paling banyak digunakan saat ini. LDAPv3 memiliki banyak fitur dan kemampuan yang ditingkatkan, termasuk dukungan untuk enkripsi, autentikasi, dan kontrol akses.

Contoh Penggunaan Protokol LDAP dalam Keamanan Jaringan

Protokol LDAP dapat digunakan dalam berbagai konteks keamanan jaringan, termasuk:

- Autentikasi: LDAP dapat digunakan untuk memverifikasi identitas pengguna dan memberikan akses ke sumber daya jaringan. Misalnya, server LDAP dapat digunakan untuk menyimpan informasi pengguna, seperti nama pengguna, kata sandi, dan peran pengguna. Ketika pengguna mencoba masuk ke sistem, server LDAP akan memverifikasi informasi pengguna dan memberikan akses jika informasi tersebut valid.

- Otorisasi: LDAP dapat digunakan untuk mengontrol akses ke sumber daya jaringan berdasarkan peran pengguna. Misalnya, server LDAP dapat digunakan untuk menentukan peran pengguna, seperti administrator, pengguna biasa, atau tamu. Peran ini kemudian dapat digunakan untuk mengontrol akses ke file, folder, dan aplikasi tertentu.

- Manajemen Pengguna: LDAP dapat digunakan untuk mengelola pengguna dan grup di jaringan. Misalnya, administrator dapat menggunakan LDAP untuk membuat pengguna baru, memodifikasi informasi pengguna, dan menghapus pengguna. LDAP juga dapat digunakan untuk mengelola grup pengguna, seperti menambahkan pengguna ke grup, menghapus pengguna dari grup, dan memodifikasi informasi grup.

Pertimbangan Keamanan LDAP

LDAP (Lightweight Directory Access Protocol) adalah protokol yang digunakan untuk mengakses dan mengelola informasi dalam direktori. Sistem LDAP banyak digunakan untuk menyimpan dan mengelola data pengguna, grup, dan sumber daya lain dalam organisasi. Meskipun LDAP adalah protokol yang kuat, ia juga rentan terhadap berbagai kerentanan keamanan.

Kerentanan Keamanan LDAP

Kerentanan keamanan dalam sistem LDAP dapat membahayakan data sensitif dan mengarah pada serangan yang serius. Berikut adalah beberapa kerentanan keamanan umum yang mungkin terjadi dalam sistem LDAP:

- Injeksi LDAP: Serangan ini memanfaatkan celah keamanan untuk memasukkan kode berbahaya ke dalam permintaan LDAP, yang dapat menyebabkan eksekusi kode jarak jauh atau akses data yang tidak sah. Contohnya, penyerang dapat menyisipkan kode SQL berbahaya ke dalam permintaan LDAP untuk mengakses database yang tidak sah.

- Penolakan Layanan (DoS): Serangan DoS pada sistem LDAP dapat menyebabkan sistem tidak dapat diakses oleh pengguna yang sah. Penyerang dapat mengirimkan sejumlah besar permintaan LDAP yang tidak sah ke server LDAP, sehingga server menjadi terlalu sibuk untuk menangani permintaan yang sah.

- Pencurian Kredensial: Serangan ini bertujuan untuk mencuri kredensial pengguna, seperti nama pengguna dan kata sandi, yang disimpan dalam direktori LDAP. Penyerang dapat memanfaatkan kerentanan keamanan seperti kelemahan autentikasi atau penggunaan algoritma kriptografi yang lemah untuk mencuri kredensial.

- Sniffing: Jika koneksi LDAP tidak dienkripsi, penyerang dapat mengintai lalu lintas jaringan untuk mencuri data sensitif yang ditransmisikan antara klien dan server LDAP.

Pengamanan LDAP dengan SSL/TLS

Untuk mengatasi kerentanan keamanan tersebut, penggunaan SSL/TLS (Secure Sockets Layer/Transport Layer Security) sangat penting dalam sistem LDAP. SSL/TLS mengenkripsi lalu lintas antara klien dan server LDAP, sehingga data sensitif tidak dapat diakses oleh penyerang yang mengintai jaringan.

Mekanisme keamanan SSL/TLS bekerja dengan cara berikut:

- Autentikasi Server: Klien memverifikasi identitas server LDAP dengan memeriksa sertifikat digital yang diterbitkan oleh otoritas sertifikat tepercaya.

- Enkripsi Data: Setelah autentikasi server berhasil, SSL/TLS mengenkripsi semua data yang ditransmisikan antara klien dan server LDAP.

- Integritas Data: SSL/TLS memastikan bahwa data yang ditransmisikan tidak dimodifikasi selama perjalanan antara klien dan server LDAP.

Praktik Terbaik untuk Meningkatkan Keamanan LDAP

Selain penggunaan SSL/TLS, berikut adalah beberapa praktik terbaik untuk meningkatkan keamanan sistem LDAP:

- Gunakan Kata Sandi yang Kuat: Gunakan kata sandi yang kuat dan unik untuk akun administrator LDAP. Hindari penggunaan kata sandi yang mudah ditebak atau yang digunakan di tempat lain.

- Batasi Akses: Batasi akses ke direktori LDAP hanya untuk pengguna yang membutuhkannya. Gunakan kontrol akses berbasis peran untuk memastikan bahwa pengguna hanya dapat mengakses informasi yang relevan dengan peran mereka.

- Perbarui Perangkat Lunak Secara Berkala: Pastikan untuk selalu memperbarui perangkat lunak LDAP dan sistem operasi Anda dengan patch keamanan terbaru untuk menutup kerentanan keamanan yang diketahui.

- Gunakan Audit: Aktifkan audit LDAP untuk melacak semua akses ke direktori LDAP. Ini akan membantu Anda mendeteksi aktivitas yang mencurigakan dan mengidentifikasi pelanggaran keamanan.

- Gunakan Firewall: Gunakan firewall untuk memblokir akses yang tidak sah ke server LDAP. Konfigurasikan firewall untuk mengizinkan hanya koneksi yang sah ke server LDAP.

- Minimalkan Paparan: Hindari membuat server LDAP tersedia secara publik di internet. Jika Anda harus membuat server LDAP tersedia secara publik, gunakan VPN atau proxy untuk melindungi server dari serangan.

Ulasan Penutup

Dengan arsitektur yang terstruktur dan kemampuan yang fleksibel, LDAP menjadi solusi yang handal untuk mengelola akses dan otentikasi dalam berbagai sistem. Dalam dunia yang semakin kompleks, LDAP hadir sebagai penjaga pintu yang memastikan keamanan dan efisiensi dalam mengelola informasi penting.

Jawaban yang Berguna

Apakah LDAP bisa digunakan untuk mengelola data selain pengguna?

Ya, LDAP dapat digunakan untuk mengelola berbagai jenis data, seperti informasi perangkat, konfigurasi jaringan, dan data aplikasi.

Bagaimana cara mengamankan sistem LDAP?

Sistem LDAP dapat diamankan dengan menggunakan protokol SSL/TLS untuk enkripsi data, kontrol akses yang ketat, dan penggunaan password yang kuat.